Archive for: ‘Mai 2014’

Der richtige Umgang mit Shitstorms

Exklusive Studie: Wer in der digitalen Revolution untergeht – Vorreiter Bosch – Wirtschaftswoche

Die Wirtschaftswoche zu "Exklusive Studie: Wer in der digitalen Revolution untergeht - Wirtschaftswoche"

Vorreiter Deutschland: Bosch

200 Apps, 350 digitale Kanäle für Personalmarketing, Vertrieb, Markenführung, 500 Micro-Web-Sites, Blogs und Online-Communities für Heimwerker, Autofahrer, Werkstätten: Bosch ist in der digitalen Welt angekommen – laut Digital Readiness Index so gut wie kein Industrieunternehmen in Deutschland.

„Die Anforderungen unserer Kunden und Mitarbeiter zur Nutzung von Social Media sind enorm gestiegen“, sagt Social-Business-Manager Rüdiger Schönbohm. „Aber das ist nur ein Aspekt.“

Viel wichtiger für den Bosch-Manager: das Projekt Enterprise 2.0, das die interne Vernetzung der weltweit 290.000 Konzernmitarbeiter vorantreibt.

Das Ziel: die interne Kommunikation intensivieren, Doppelarbeit vermeiden, gute Ideen transparent machen, Projekte effizienter managen, Hierarchien abbauen. Statt per E-Mail kommunizieren inzwischen 120.000 Mitarbeiter über die interne Plattform Connect, Ende 2014 sollen es fast doppelt so viel sein.

„Digital sein heißt nicht nur, neue Technologien zu benutzen“, sagt Schönbohm. „Es geht darum, eine Organisation durchgängig zu vernetzen.“

Wie deutsche Industrieunternehmen auf die digitale Wende vorbereitet sind Quelle: Neuland, Digital Readiness Index (DRI)

Wie deutsche Industrieunternehmen auf die digitale Wende vorbereitet sind (Klicken Sie für eine detaillierte Ansicht bitte auf die Grafik) Quelle: Neuland, Digital Readiness Index (DRI)

Mit Erfolg: Dauerte es früher bis zu acht Wochen, komplexe Kundenanfragen etwa zum Aufbau eines neuen Produktionsstandorts zu prüfen, fällt die Entscheidung heute innerhalb von sechs Arbeitstagen. Nicht zuletzt steigert die interne Transparenz den Umsatz.

Die Erkenntnis: Produkte und Dienstleistungen, die einst etwa exklusiv für Automobilhersteller entwickelt wurden, können teils durchaus für Minen- und Kanalbetreiber oder beim Bau von WM-Stadien relevant sein.

via Exklusive Studie: Wer in der digitalen Revolution untergeht - Trends - Erfolg - Wirtschaftswoche.

Verbesserter Schutz gegen Cyber-Attacken

IBM thinks that MCH3601 and the creation of dumps is normal behavior during a restore operation

But two weeks ago my believe in IBM i got a big hit. We want to restore a library from our backup and made the mistake that one user was still in the application which uses this library. Normally this should result in a CPF3762 error and the file wich is in use should be skipped. But this time we got a unhandled MCH3601 in QSCJSDMP and many dumps and problem records. I do not think that a MCH3601 error and the problem records should be generated in such a situation so we canceled the restore operation and got a second problem that the cancel operation leaves an object in a damaged state in the library. I also think that a cancel of a restore should not leave objects in a damaged state. So i have opened a PMR 22505,060,618 and IBM responded after one and a half week of analyzing the problem with:

MCH3601 and the Creation of Problem records when an restore fails caused by a lock is working as designed. The problem that objects are damaged when a restore is canceled is also working as designed.

This answers are really very disappointing and i can not believe that IBM do not want to solve this problems.

Re: Save the Date – 41. DNUG Konferenz vom 11.-12.11.2014 in Leipzig

Als Antwort auf: Save the Date - 41. DNUG Konferenz vom 11.-12.11.2014 in Leipzig

Die Herbstkonferenz wird die zweite Veranstaltung im neuen Konzept.5 Tracks an beiden Tagen: Entwicklung, Infrastruktur und Business Partner Solutions, dazu 2 Schwerpunkt-Tracks sowie Strategie und Hersteller-News. In den nächsten beiden Wochen sammeln wir die Themen dafür. Sie sind die Basis für die Ausschreibung des Track Managements.

6 Best Practices für mehr Mobile Sicherheit

Nachholbedarf für Cloud-Provider

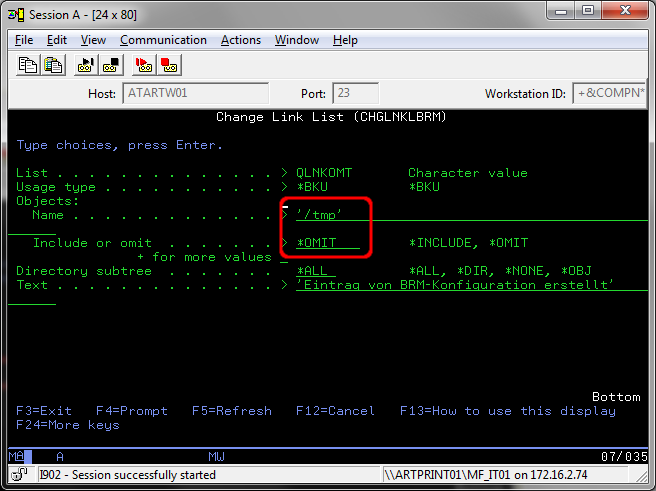

Omit directories from a *LINK BRMS Backup

But sometimes you want to omit some directories from the backup because otherwise the backup will block applications which have open files in this directories. An example for such directories are the /tmp or the log directories of the web servers. The option to omit directories from "*LINK" backups is a little bit hidden. There is a special Link List in BRMS called "QLNKOMT". Every omit entry in this list will be omitted in "*LINK" backups.

You can work with the lists with the "WRKLBRM" command. Then select option 2 in the "QLNKOMT" line to edit this entry.

Then add the directories you want to omit to the link list. You can add more directories with a "+" in the more values field.

„In der IT muss kollektives Misstrauen gelten“

Landkreis vertraut bei Kfz-Zulassung auf die Cloud

Save the Date – 41. DNUG Konferenz vom 11.-12.11.2014 in Leipzig

Nach der Konferenz ist vor der Konferenz.

Die 40. DNUG Konferenz mit sehr interessanten Vorträgen und viel Interaktion ist gerade zu Ende gegangen. Die nächste DNUG Konferenz findet am 11. und 12. November 2014 im pentahotel Leipzig statt.

Tragen Sie sich die Veranstaltung jetzt schon in Ihren Kalender ein!